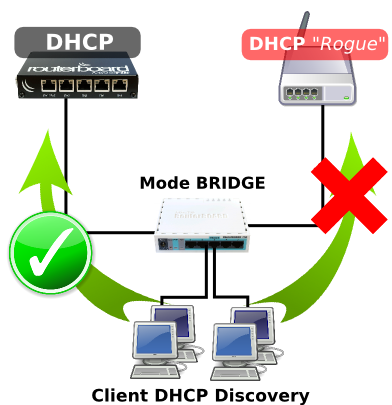

Multiple DHCP Server atau DHCP Rogue adalah kondisi dimana pada satu jaringan yang sama terdapat dua atau lebih DHCP Server yang aktif, maka akan terdapat DHCP Server asli dan DHCP Server palsu, nah jika di sisi client ketika terhubung ke DHCP yang palsu maka client tersebut tidak akan mendapatkan akses internet, ini pasti akan menjadi masalah serius jika teman-teman tidak mengetahui dimana posisi DHCP Server yang palsu tersebut.

Untuk mencegah Multile DHCP Server atau DHCP Rogue pada Ether 2, Ether 3 dan Ether 6, kita bisa membuat sebuah rule di menu Bridge.

/interface bridge filter add action=accept chain=forward dst-port=67 ip-protocol=udp mac-protocol=ip out-interface=ether2 src-port=68 add action=accept chain=forward dst-port=67 ip-protocol=udp mac-protocol=ip out-interface=ether3 src-port=68 add action=accept chain=forward dst-port=67 ip-protocol=udp mac-protocol=ip out-interface=ether6 src-port=68 add action=drop chain=forward dst-port=67 ip-protocol=udp mac-protocol=ip src-port=68

Dengan rule diatas ketika ada trafik dari client (DHCP Discovery) dengan Src.Port 68 dan Dst-Port 67, protocol UDP yang keluar dari ether1, ether2 maka akan di ACCEPT. Selain itu dengan jenis trafik yang sama interface keluar selain ether1 akan di DROP

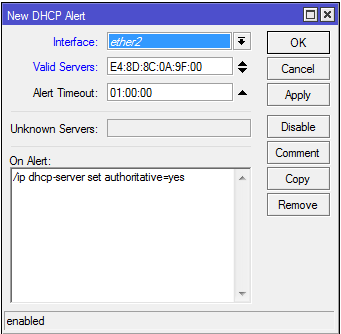

Selain dengan menggunakan Rule diatas kita bisa memanfaatkan DHCP Alert yang terdapat pada Menu DHCP Server

/ip dhcp-server set authoritative=yes

Disini On Alert kita juga bisa menambahkan perintah untuk mengirimkan notifikasi ke BOT Telegram. Contohnya seperti ini.

:local output

:local bot "BOT";

:local chatID "CHAT";

:local mikrotik [/system identity get name] ;

:foreach activeIndex in=[/ip dhcp-server alert find comment=lan1] do={

:local interface [/ip dhcp-server alert get value-name="interface" $activeIndex];

:local valid [/ip dhcp-server alert get value-name="valid" $activeIndex];

:local unk [/ip dhcp-server alert get value-name="unknown-server" $activeIndex];

:log warning "Nama Mikrotik: $mikrotikNama interface: $interface \nMAC VALID: $valid \nMAC ROUGE$unk";

/tool fetch url="https://api.telegram.org/bot$bot/sendmessage\?chat_id=$chatID&text=\E2\9C\85 ROTER: $mikrotik %0A\E2\9C\85 Interface: $interface %0A\E2\9C\85 Valid MAC: $valid %0A\E2\9C\85 MAC Rouge: $unk" keep-result=no

}

Pada contoh konfigurasi diatas ketika terdeteksi adanya DHCP Rogue maka script akan dieksekusi dengan aksi membuat parameter Authoritative=YES pada DHCP Server yang asli. Untuk penggunaan parameter ‘Authoritive=YES’.

Terimakasih semoga bermanfaat.